Есть такая поговорка: «Благими намерениями вымощена дорога в ад». Это очень правильное и правдивое наблюдение, не раз доказанное на практике. Например, клиент социальной сети Path с «благими намерениями» и без спроса пользователя загружал всю его адресную книгу из iPhone на сервера сервиса, при этом использовалось незащищенное соединение. Аналогичным образом, как выяснилось, поступает и приложение Hipster, представляющее собой очередную вариацию на тему Instagram. Ну, а теперь давайте рассмотрим возникшую ситуацию детальней.

Для начала поговорим о Path, так как в данном случае конфликт практически исчерпан и есть официальный комментарий по этому поводу. Все началось с того, что программист Арун Тампи (Arun Thampi) в ходе ковыряния iOS-клиента Path обнаружил, что тот в plist-файле отправил на сервера социальной сети всю его адресную книгу. Там можно было найти полные имена абонентов, их электронные адреса, телефоны — вполне достаточно, чтобы информацию считать личной. Более того, все это отправлялось в незашифрованном виде и без спроса пользователя, иначе бы и не поднялся весь этот шум.

Естественно, возмущению энтузиаста не было предела, и он быстренько растрезвонил новость на весь Интернет. Кстати, ковырял он приложение с целью запустить его в среде OS X. Один из основателей Path, Дейв Морин (Dave Morin), быстро прореагировал на действия Тампи и выступил с официальным заявлением, в ходе которого объяснил, что информация бралась с телефонов пользователей ради их же блага и с целью быстро подключить к учетной записи человека его друзей и родственников. Цели-то «благие», но как насчет того, чтобы предварительно спросить разрешения у пользователя?

У Android в этом плане все довольно прозрачно — приложение в любом случае заявляет, к чему оно получает доступ после установки, даже вредоносное ПО так делает — это прописано на системном уровне. Соответственно, избежать проблем можно, просто обращая внимание на требования программы и сопоставляя их с функциональностью. Игре не нужен доступ к службе СМС и платным сервисам на ее основе, и если она его требует, значит что-то здесь не так. В Android-клиенте Path все четко прописано и пользователь сам решает, делиться своими контактами или нет.

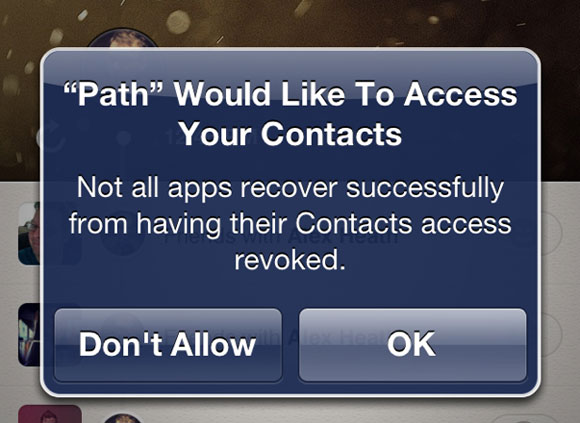

Чуть позже Path опубликовала официальное письмо пользователям с извинениями и обещанием выпустить обновленный iOS-клиент, который будет спрашивать разрешения шалить с контактами пользователя. Возникает вопрос — а не нарушает ли приложение какие-то правила Apple и условия пользовательского соглашения? Этот каверзный вопрос не постеснялся задать Морину разработчик Мэтт Геммелл (Matt Gemmell). В ответ соучредитель Path с выражением лица типа Poker face (а может и Trollface) заявил, мол, в правилах App Store четко не прописан пункт относительно использования адресной книги пользователя разработчиками. Что ж, выходит не один клиент Path может «тырить» контактные данные? Вы будете смеяться, но это действительно так!

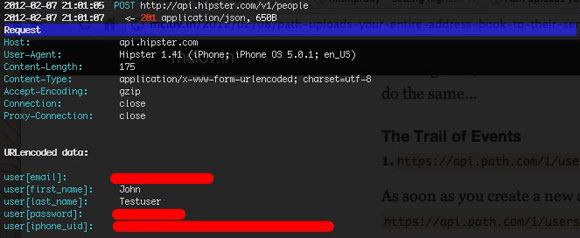

Буквально на следующий день после шумихи с Path, то есть вчера, стало известно, что приложение Hipster поступает аналогичным образом. Это выяснил профессор в области вычислительной техники Марк Чанг (Mark Chang). Мало того, что программа отправляет пароль пользователя и другую личную информацию, которую он вводит при регистрации, по незащищенному соединению простым текстом, так еще и берет все доступные электронные адреса в списке контактов iPhone. Эти данные тоже отправляются на сервера Hipster в виде простого текста.

Стоит отметить, что при регистрации можно отключить опцию поиска друзей по адресам email пользователя, но ведь по умолчанию она активирована, при этом Hipster никак не уведомляет человека о том, что берет данные прямо из его адресной книги. Создатель приложения пока не прореагировал на исследования профессора.

Понятно, что разработчики хотят улучшить функциональность своих сервисов и при этом не нагружать пользователей лишними телодвижениями, все во благо, но, как упоминалось в начале статьи: «Благими намерениями вымощена дорога в ад». Все должно делаться с умом и максимально прозрачно для пользователя, а то, не ровен час, получим такое вот будущее:

Источники: [Cult of Mac] [Mark Chang]

11 комментариев