Прошлой зимой специалисты из Avast провели эксперимент над участниками Mobile World Congress. Они создали три открытые Wi-Fi точки возле стенда для регистрации посетителей выставки в аэропорту и назвали их стандартными именами «Starbucks», «MWC Free WiFi» и «Airport_Free_Wifi_AENA». За 4 часа к ним подключились 2000 человек.

По итогам эксперимента был сделан доклад. Специалисты смогли проанализировать трафик всех этих людей и узнать, какие сайты они посещали. Также исследование позволило узнать личную информацию 63% участников: логины, пароли, адреса электронной почты и т.п. И жертвы никогда бы не узнали о том, что их данные попали в руки к кому-то еще, если бы эксперты из Avast не раскрыли свой секрет

Большинство подключившихся были технически подкованными людьми. Ведь они приехали на международную IT-выставку. Но почему-то они не предпринимали никаких мер по самозащите во время использования публичного Wi-Fi.

Ниже вы узнаете, чем может грозить подключение к бесплатному Wi-Fi и как защитить себя при его использовании. Начнем, с перечисления самых распространенных опасностей.

Опасность №1. Анализ трафика

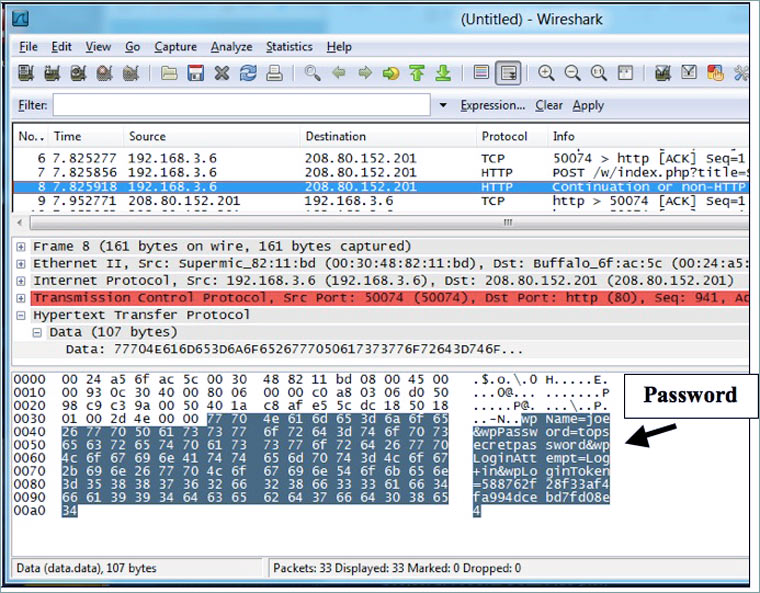

Владелец Wi-Fi точки или человек, который получил к ней доступ может просматривать весь трафик, который проходит через неё. И с помощью анализатора пакетов данных (например, Wireshark или CommView) узнавать на какие страницы люди заходили с подключенных устройств и что вводили в формы на сайтах, которые используют протокол http. Это могут быть данные для входа, тексты писем, сообщения на форумах.

Еще с помощью анализатора трафика можно украсть cookie-файл с идентификатором сессии, который можно использовать для входа на некоторые сайты под аккаунтом жертвы.

В 2017 году большинство сайтов используют безопасный протокол https, по которому логины и пароли передаются в зашифрованном виде. И их нельзя узнать описанным выше образом. Но это не значит, что их нельзя украсть с помощью Wi-Fi сети.

Опасность №2. «Фальшивые» страницы для кражи паролей

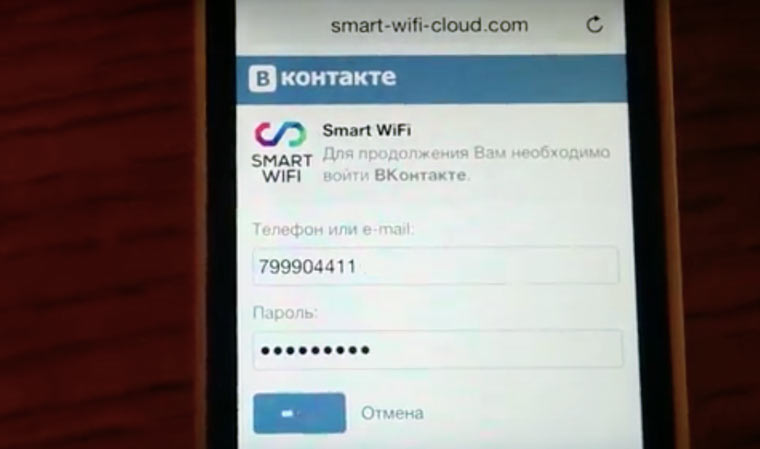

Когда человек подключается к Wi-Fi в общественном месте, то его могут направлять на страницу для подтверждения своей личности по номеру телефона или авторизации через соцсети. Все введенные на этих страницах данные владелец точки может собирать для личного пользования.

Также человек, у которого есть доступ к управлению роутером может настроить, например, перенаправление с facebook.com на сайт facebb00k.com, на котором будет размещена копия главной страницы популярной соцсети, созданная для воровства паролей.

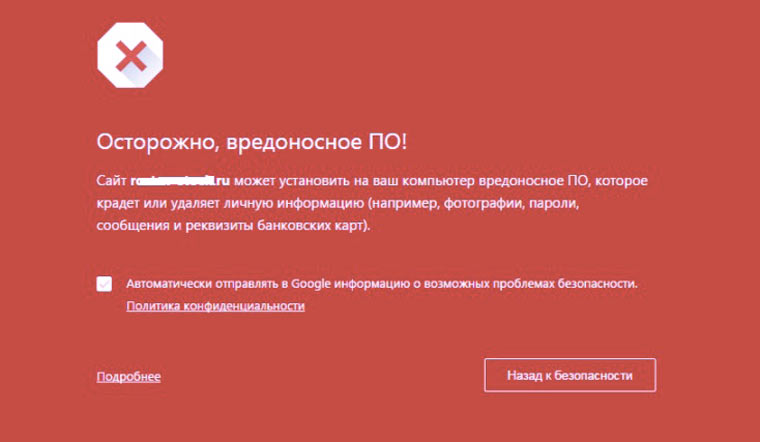

Опасность №3. Заражение вредоносными программами

Таким же образом человека можно перекидывать не только на фишинговые сайты, но и на страницы для скачивания троянов и вирусов, которые могут похитить с компьютера множество ценной для мошенника информации (пароли, документы). Результат зависит от того, насколько жертва заботится о безопасности своего компьютера.

А теперь разберемся, какова вероятность нарваться на проблемы при использовании общественного Wi-Fi.

Много ли в России Wi-Fi точек, которые подвержены взлому

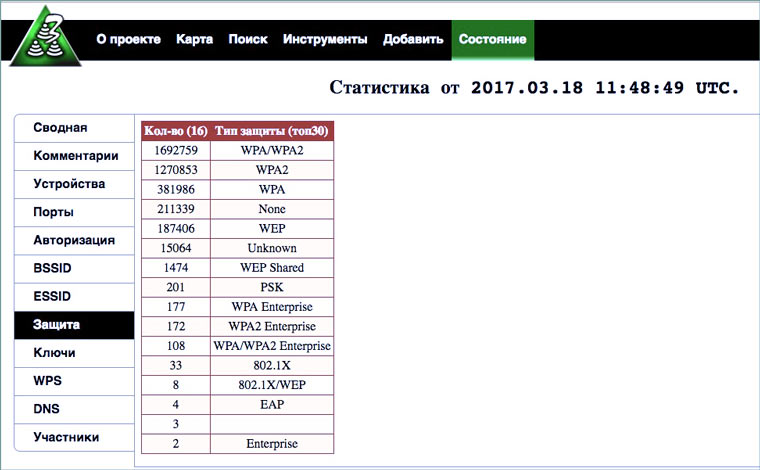

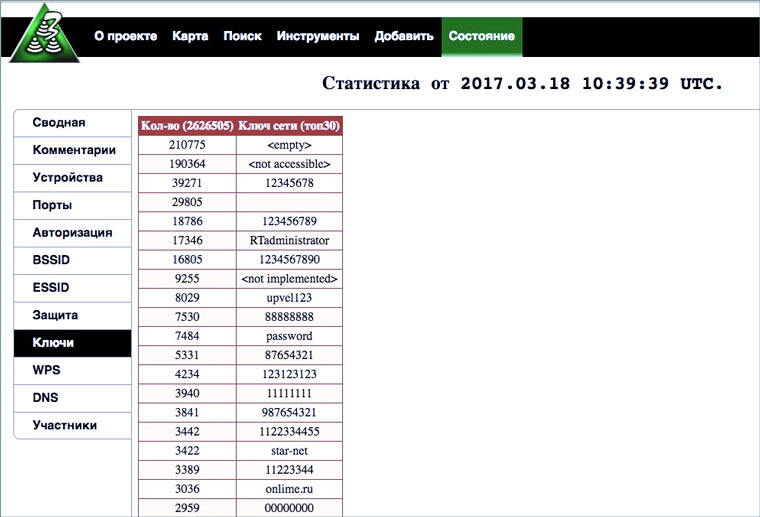

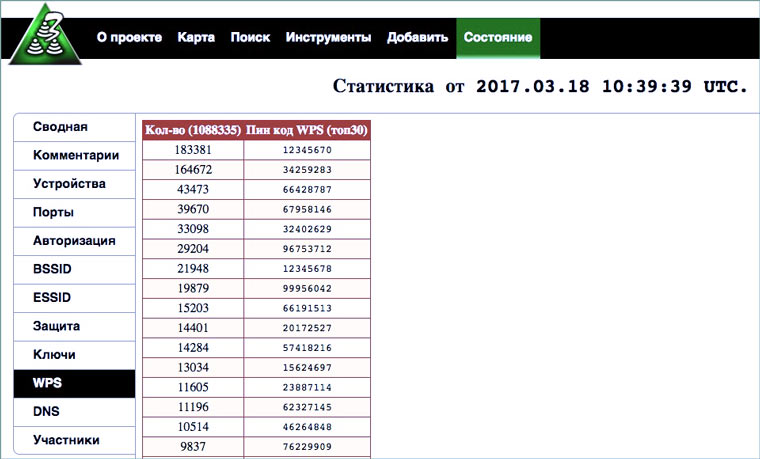

На сайте 3wifi.stascorp.com есть база российских Wi-Fi точек (более 3 миллионов), которые имеют проблемы с безопасностью. Её собирают участники форума Antichat с помощью RouterScan. Эта программа сканирует доступные роутеры/маршрутизаторы, собирает о них информацию и выявляет слабо защищенные устройства.

Полная версия базы (с паролями и прочей полезной инфой) доступна только по приглашениям. Но случайные посетители сайта могут посмотреть карту (нет ли там вашего роутера?) и ознакомиться со статистикой.

Почти 200 тысяч точек доступа не применяют никакой защиты. Еще столько же используют устаревший протокол шифрования WEP. Это значит, что к ним можно легко подобрать пароль за 5-10 минут.

Но даже среди тех, кто включил на роутере современное шифрование WPA2 (многие модели роутеров делают это автоматически), есть десятки тысяч людей, которые используют пароли «12345678» или что-то подобное, что было в настройках по умолчанию.

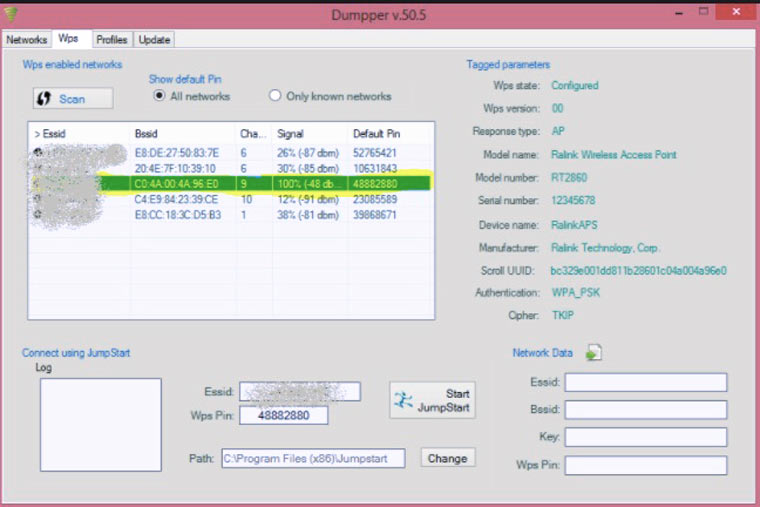

У многих людей включен WPS — механизм для быстрой настройки роутера с помощью PIN-кода, который тоже часто представляет собой стандартную комбинацию. И это делает возможным использования их оборудования «левыми» людьми.

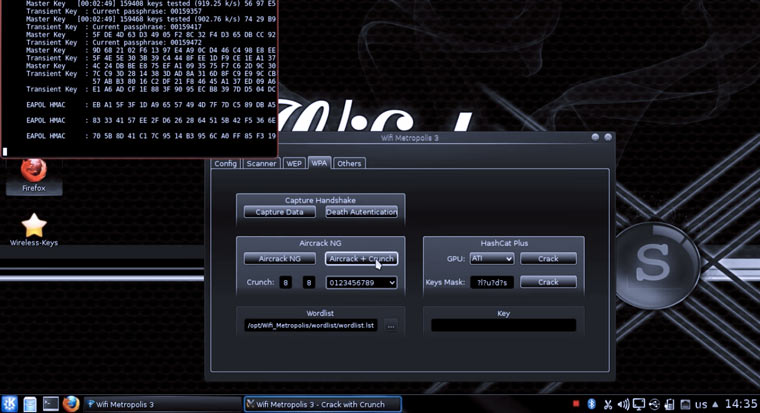

Подбор пароля к Wi-Fi точке

Даже если человек заменил стандартный пароль роутера/ PIN-код от WPS на «12345678» или «26031993», то это не повышает степень защиты от кибермошенников. Ведь такие комбинации можно подобрать за несколько часов или даже быстрее, если пароль совсем простой или есть в списке часто употребляемых.

Создание фальшивых точек доступа

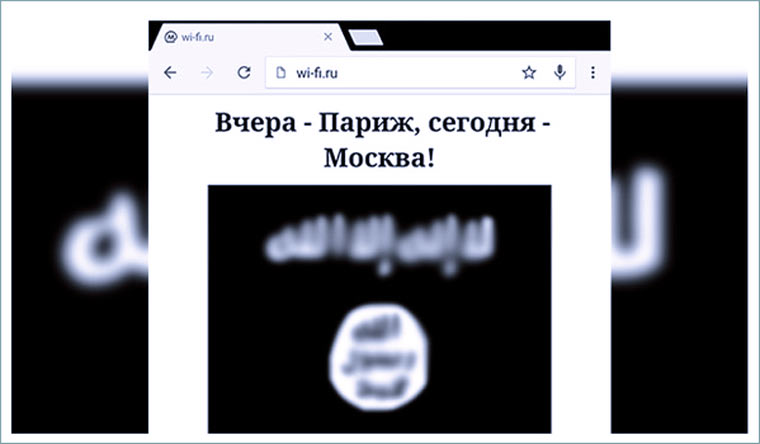

Осенью 2015 года, после терактов в Париже, некто создал копию точки доступа «Mos_Metro_Free» в московском метро. Некоторые пассажиры метро подключились к ней вместо основной точки и на месте стандартной рекламной страницы приветствия увидели сайт с логотипом запрещенной в России террористической организации.

С помощью свободно доступных в интернете программ (например, утилиты airbase-ng) можно создать копию любой точки доступа. И если сигнал «фейка» будет сильнее оригинала, то все устройства, у которых настроено автоматическое подключение к первоначальной точки доступа, будут подсоединяться к «копии». И над ними можно будет производить все действия, описанные в начале статьи.

Кража паролей от точки доступа с помощью её копии

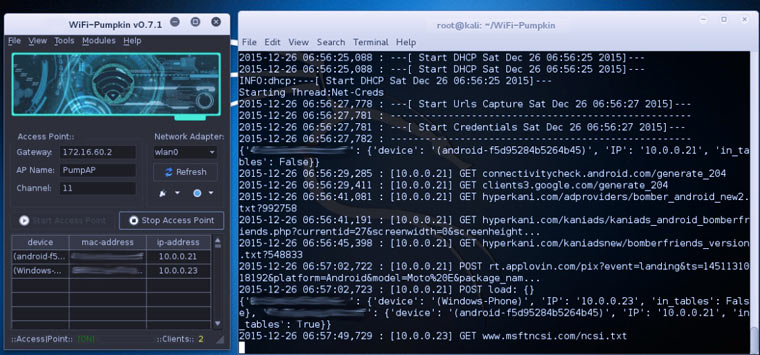

Фальшивые точки доступа можно использовать не только для обмана пользователей, но и для кражи паролей от роутеров. Например, с помощью инструмента Wifiphisher, который появился пару лет назад.

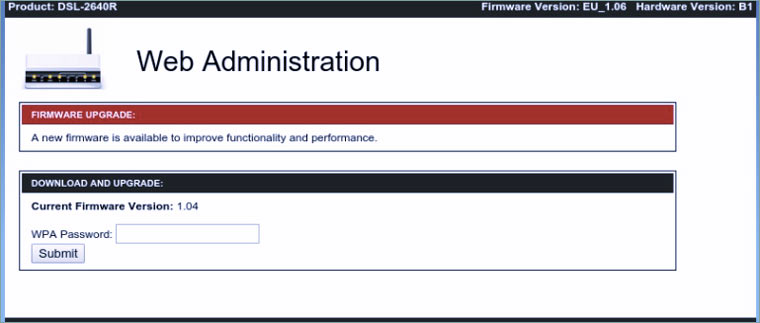

Когда жертва подключается к фальшивой точке доступа, то она перенаправляется на такую же фальшивую «страницу администратора», на которой ей предлагается ввести пароль от роутера в целях загрузки новой прошивки.

Если владелец поведется, то необходимость в переборе отпадает:-)

Какая техника нужна для «взлома» Wi-Fi?

В статье про опасности бесплатного Wi-Fi часто встречаются картинки, на которых человек с черными колготками на голове, ноутбуком и огромной антенной прячется под столом в кафе. Но в реальности этот процесс незаметен посторонним.

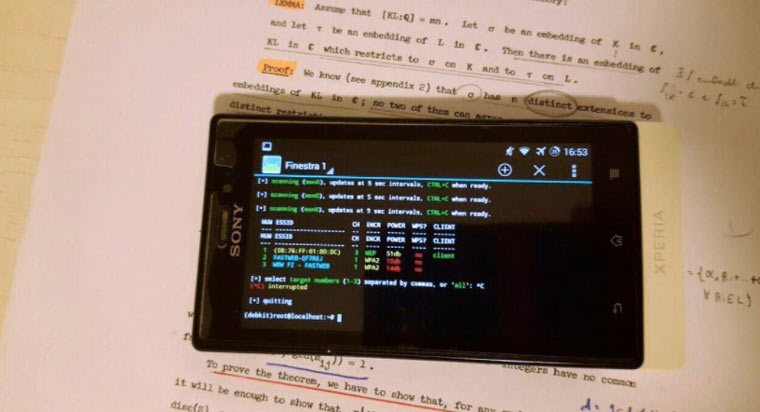

Kali Linux, дистрибутив с предустановленными комплектом инструментов для атак на разные систем (и на Wi-Fi сети в том числе), можно установить на самый простой ноутбук и даже на Android-смартфон. У него даже есть специально адаптированная для устройств линейки Google Nexus версия KaliNetHunter.

Если купить к смартфону внешний Wi-Fi-адаптер, то с его помощью вполне можно выполнить все описанные выше действия. И сделать это так, чтобы никто из окружающих не заметил этого.

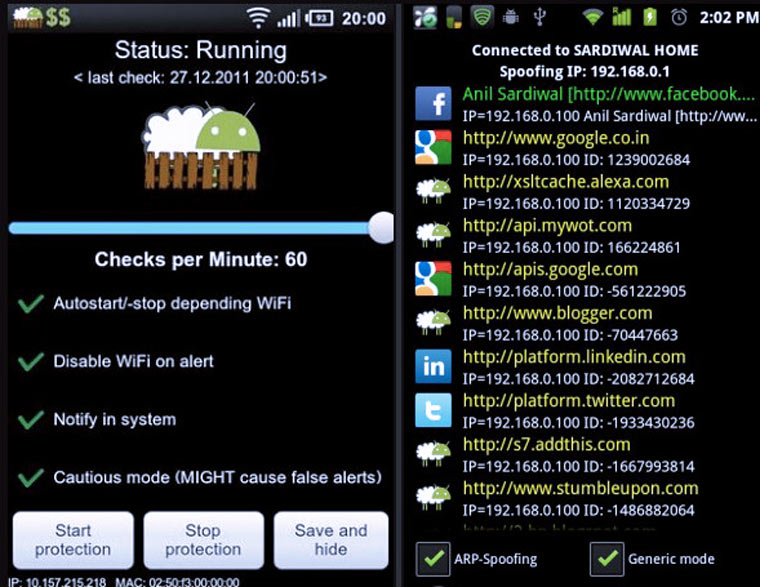

Еще для Android есть разные приложения для любительского «взлома Wi-Fi». Например, DroidSheep (на втором скрине), DroidSniff, FaceNiff и т.п. Они умеют просматривать трафик сети, к которой подключен телефон и воровать cookie-файлы идентификаторов сессий плохо защищенных сайтов. Лет 5-6 назад с помощью них можно было даже входить в чужой аккаунт VK (сейчас уровень безопасности социальных сетей сильно поднялся).

Или WPSConnect для проверки не стоит ли на точке один из стандартных PIN-кодов WPS.

С какого расстояния можно «взломать» Wi-Fi?

Даже если Wi-Fi точка используется в закрытом помещении, в которое есть доступ только своим, то это не значит, что можно не думать о её безопасности.

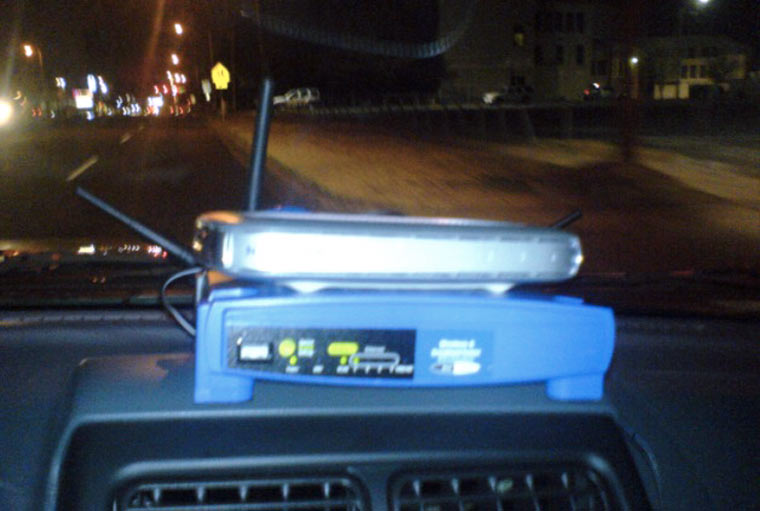

Термин вардрайвинг (Wardriving) появился в США лет 15 назад. Грубо говоря, это езда по городу на машине, внутри которой ноутбук со спецсофтом и мощная Wi-Fi антенна.

Цель этого занятия — искать потенциально уязвимые точки доступа в своем городе и «взламывать» их. Радиус зоны воздействия может достигать нескольких сотен метров. Точная величина зависит от мощности оборудования мошенников и плотности застройки местности.

Есть и другой способ добраться до трудноступных Wi-Fi точек.

Три года назад исследователь Джин Брансфилд представил WarKitteh (микроконтроллер (SparkCore) + WiFi модуль + аккумулятор + GPS- модуль, см. картинку 2). Это устройство можно прикрепить к кошке и собаке и запустить животное гулять на территорию, на которой надо получить доступ к Wi-Fi точках.

Также описаны случаи вардрайвинга с помощью дронов.

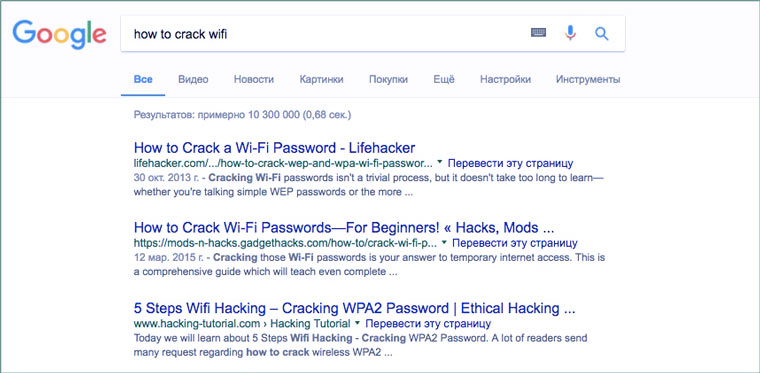

Насколько популярна тема взлома Wi-Fi

Возможность бесплатно пользоваться интернетом и просматривать чужой трафик интересует множество людей по всем миру. О различных подходах к достижению этих целей написаны сотни тысяч, а может быть даже миллионы статей. Не исключено, что одну из них сейчас читает кто-то из жильцов вашего дома.

И ему не надо обладать какими-то уникальными навыками, чтобы выполнить задуманное. Ведь взлом Wi-Fi — относительна простая задача, если владелец роутера не подумал о безопасности (отключил WPS, вовремя обновил прошивку, придумал надежный пароль).

Анекдот в тему: «Перестал работать интернет. Как незаметно намекнуть безответственным соседям сверху, что уже первое число?»

Как защитить себя при подключении к неизвестным Wi-Fi сетям

Соблюдать стандартные и широко известные правила безопасности в сети:

1. Использовать менеджеры паролей для защиты от ввода своих учетных данных на фишинговых сайтах.

2. Везде, где это возможно, подключить подтверждение пароля по SMS или другие методы двухэтапной авторизации.

3. Избегать скачивания подозрительных файлов/использовать антивирус.

4. Отключить на всех своих устройствах автоматическое подключение к Wi-Fi сетям.

Наиболее осторожным следует быть в аэропортах, на вокзалах и прочих местах скопления туристов. Но следует помнить о том, что «в руки хакеров» может попасть и роутер вашего соседа.

21 комментариев