Сделайте это сейчас, чтобы потом не жалеть.

Продолжаем тему кражи MacBook. В прошлой статье поговорили о том, что делать, когда его уже нет. Теперь расскажем, что стоит сделать, чтобы подобного не произошло изначально.

Часть первая. Немедленно включаем «Найти Mac»

Начнём с базовых моментов.

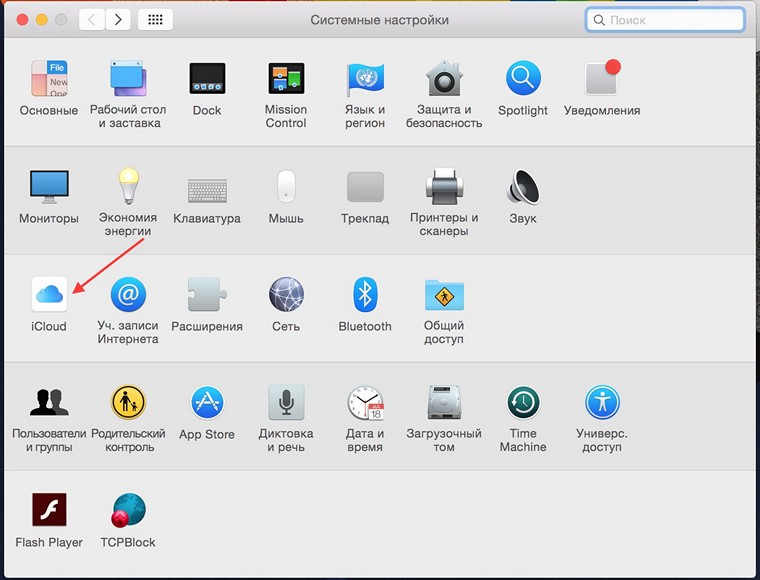

1. Пока Mac ещё ваш, откройте Системные настройки и зайдите в iCloud.

Если появляется запрос на выполнение входа, введите свой идентификатор Apple ID. Если у вас нет Apple ID, нажмите «Создать новый Apple ID» и следуйте инструкциям.

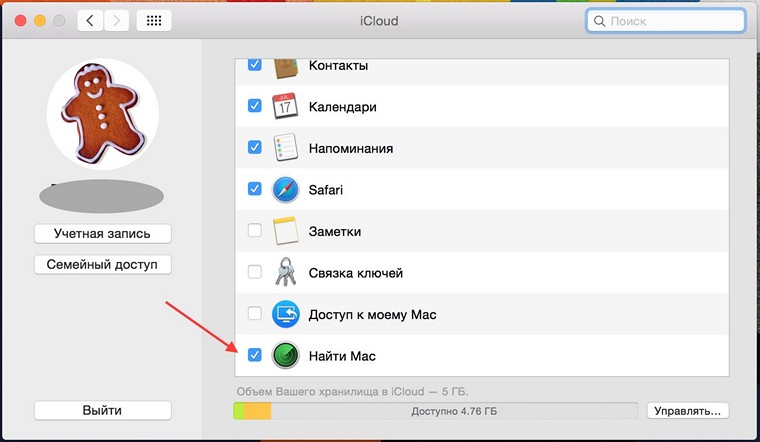

2. Переходим к настройкам iCloud. Тут необходимо включить функцию «Найти Mac».

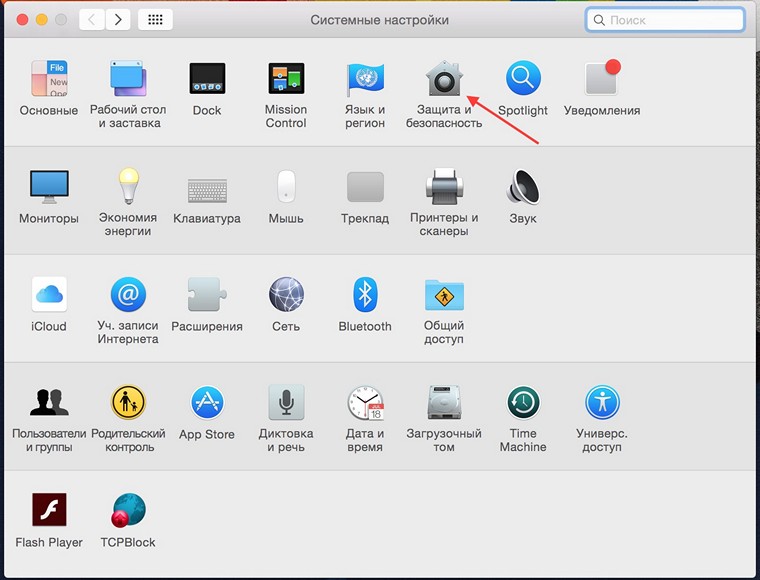

3. В Системных настройках переходим в Защита и безопасность.

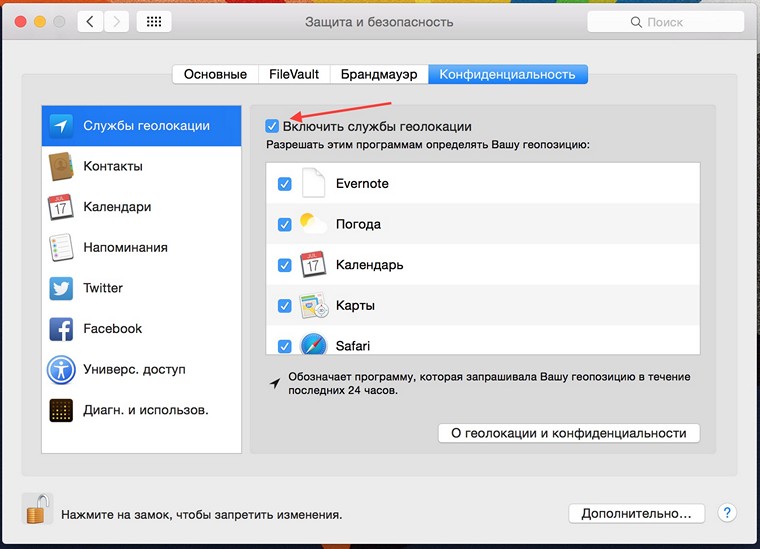

4. На панели Конфиденциальность отметьте «Включить службы геолокации».

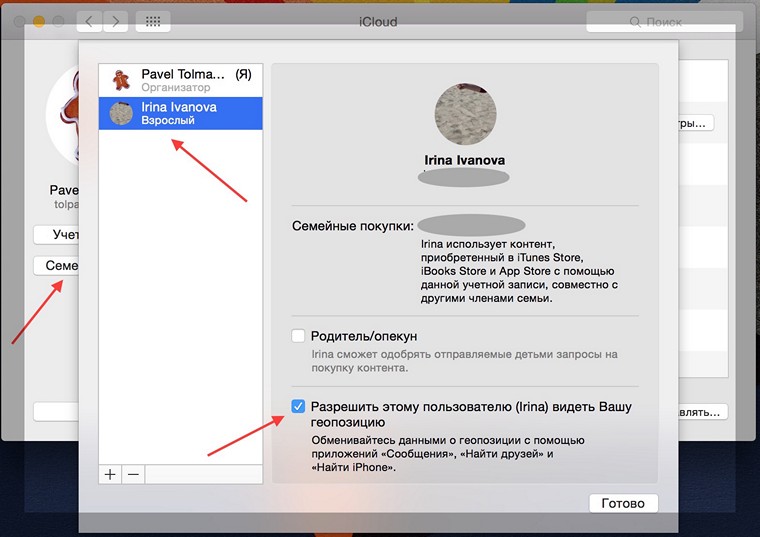

Если включен семейный доступ

Если у вас Mac с OS X версии 10.10 или новее, и вы используете функцию «Семейный доступ», следует выполнить следующие настройки. В параметрах iCloud выберите «Семейный доступ», найдите членов семьи и поставьте галку напротив пункта «Разрешить этому пользователю видеть вашу геопозицию». Это даст возможность видеть местонахождение вашего компьютера, например, с айфона вашего супруга/супруги через программу Найти iPhone.

Часть вторая. Защитные программы против кражи

Вот список специализированного программного обеспечения, которое помогает защитить Mac и в случае пропажи даст больше шансов вернуть устройство.

Hidden

Любопытная программа, одна из лучших в своём роде. С помощью Hidden можно отслеживать практически всё, что злоумышленник делает на украденном компьютере, включая просмотр отправленных им сообщений и фотографий.

Наиболее полезная функция – это запись и передача фотографий с вебкамеры MacBook. Таким образом вы сможете увидеть как лицо похитителя, так и всё, что творится за его спиной: характерные особенности местности, кафе, улицы и т.п. Кроме того, собирается информация с клавиатуры, сетевой трафик, скриншоты и так далее. Это настоящий «шпион», который действует в ваших интересах.

Программа распространяется по подписке, базовый план на одно устройство – всего 1,25 доллара в месяц. Для корпоративных пользователей предусмотрены специальные условия: при покупке программы на 100 устройств стоимость обслуживания одного устройства в месяц составляет лишь 30 центов.

Стоимость лицензии – от 0,3$ за один Mac в месяц.

Официальный сайт программы – http://www.hiddenapp.com

Undercover

Компания позиционирует продукт как лучшее средство по борьбе с кражами. Оно делает всё, что умеет Hidden, и даже больше. Например, автоматически активирует режим слежения, когда компьютер оказывается за пределами известной сети. Каждые 8 минут он будет делать фотографии со встроенной камеры и отправлять скриншоты по указанному заранее адресу.

При этом программа, разумеется, не будет использовать SMTP-серверы или почтовые клиенты. Все проходит через канал Undercover. Производитель обещает работоспособность программы по всему миру.

Еще одной особенностью Undercover является функция «Сломанного экрана», когда после выключения и повторного включения компьютера программа эмулирует поломку подсветки экрана. Обычно это приводит к тому, что злоумышленник попытается перепродать «не вовремя сломавшийся» украденный ноутбук или отнести в сервис. А там становится ясно, что компьютер защищен и его следует возвратить хозяину.

Неизвестно, насколько корректно эти функции (равно как и сотрудники сервис-центров) будут работать в России и других странах, но сам факт наличия подобной защиты, несомненно, радует. К тому же разработчики обещают вернуть стоимость программы, если ноутбук все-таки не найдут.

Стоимость лицензии – пожизненная, 49 долларов на один Mac.

Официальный сайт программы – http://www.orbicule.com

GadgetTrak

Основные функции программы идетничны таковым в Undercover и Hidden. Расписывать их ещё раз нет смысла. Главное в другом: по мнению редакторов изданий Engadget и Wired, GadgetTrack обладает лучшим соотношением цена/качество.

Стоимость лицензии – 19,95$, есть демоверсия на 30 дней.

Официальный сайт программы – http://www.gadgettrak.com

Prey

Лидером хитпарада является программа Prey – кроссплатформенное решение с открытым исходным кодом, которое также предлагает пользователю широкие возможности по отслеживанию местоположения и действий похитителей. Преимущества Prey: она работает как на OS X, так и на iOS, Windows, Linux и даже Android. А еще она бесплатна.

Стоимость лицензии – бесплатно

Официальный сайт программы – http://www.preyproject.com

Как говорится, «на каждый яд есть свое противоядие». Это правило справедливо в отношении как похитителей ноутбуков, так и их жертв. Было бы глупо надеяться, что, установив подобное программное обеспечение, можно расслабиться и оставлять Mac где попало. По статистике ФБР, около 97% украденных ноутбуков остаются ненайденными. Самое время включить режим паранойи и обсудить, как избежать кражи ноутбука.

Перед тем, как выйти из дома

Всегда делайте резервные копии. Используйте Time Machine или другие программы резервного копирования, причем установите расписание для автоматического бэкапа данных, чтобы исключить человеческий фактор.

Шифруйте данные. Ваша информация будет только вашей, если данные на диске зашифрованы, а пароль достаточно надежный. Существуют как аппаратные, так и программные средства шифрования. Одна из самых популярных систем шифрования – TrueCrypt. Она не лишена недостатков, но зато она совершенно бесплатна.

Оставьте свою контактную информацию на/в устройстве. Недавнее исследование от Ponenon Institute показало, что только в американских аэропортах ежегодно теряются около 637 тысяч ноутбуков. И есть много историй, когда порядочные люди находят гаджеты, но не знают, куда их вернуть. Посмотреть контакты невозможно – стоит пароль. Стоит взять надежную наклейку, нанести свое имя, номер телефона или email на обратную сторону Mac. В мире немало хороших людей, которые постараются вернуть пропажу, если будут знать, куда.

Зарегистрируйте свой ноутбук в специальном сервисе. В продолжение предыдущего пункта, для людей с повышенной склонностью к паранойе (или покупающие седьмой айфон, потому что предыдущие шесть айфонов они уже потеряли), существуют специальные сервисы, например, Потеряйка. Они предлагают нанести уникальный код на устройство, и если устройство будет потеряно и обнаружено порядочным человеком, он сможет ввести этот код на сайт, указанный рядом с кодом и получит вашу контактную информацию.

Услуга это платная, но недорогая – 170 рублей. Кроме того, если устройство было обнаружено правоохранительными органами, то подобный сервис позволит быстрее найти законного владельца и более полно восстановить картину преступления.

На улице/в поездке

Используйте чехол или сумку. Это может показаться странным, но многие носят легкие и красивые купертиновские ноутбуки без чехла или сумки. Это красиво, престижно и… здорово привлекает внимание неблагонадежных личностей. Простой же чехол или сумка резко снижает случайный и ненужный интерес к вам и вашему MacBook’у. К тому же существует множество очень элегантных и даже изысканных решений в этой сфере, например CalypsoFlip или Handwers BERING.

Всегда держите свой Mac в поле зрения. В зале ожидания аэропорта или в кафе, на лавочке в парке или в другом людном месте никогда не спускайте глаз с ноутбука. А лучше держите его в руках. Не кладите его на соседнее кресло или рядом с собой.

Пользуясь вышеперечисленными советами вкупе с программными средствами и собственным здравым смыслом, вы сможете защитить свой MacBook от пропажи, а себя от лишних нервов. Если знаете ещё советы или решения, делитесь в комментариях.

13 комментариев