Кликабельно

И вновь в истории со страданиями добропорядочных пользователей OS X от вредоносного ПО замешаны русские. Только на сей раз они на «стороне добра».

Отечественная компания Доктор Веб провела исследование, целью которого было определить количество компьютеров, заражённых троянской программой BackDoor.Flashback. Действует она следующим образом:

Заражение троянцем BackDoor.Flashback.39 осуществляется с использованием инфицированных сайтов и промежуточных TDS (Traffic Direction System, систем распределения трафика), перенаправляющих пользователей Mac OS X на вредоносный сайт. Таких страниц специалистами «Доктор Веб» было выявлено достаточно много — все они содержат Java-скрипт, загружающий в браузер пользователя Java-апплет, который, в свою очередь, содержит эксплойт.

— Специалисты Dr.Web

Всего в выдаче поисковика Google присутствует несколько миллионов (как говорят, 4 миллиона) страниц, заходя на которые, пользователь подвергает компьютер риску заражения. Троянец фактически превращает вашу машину в хост ботнета, но только если на жёстком диске не удалось обнаружить следующие файлы:

- /Library/Little Snitch

- /Developer/Applications/Xcode.app/Contents/MacOS/Xcode

- /Applications/VirusBarrier X6.app

- /Applications/iAntiVirus/iAntiVirus.app

- /Applications/avast!.app

- /Applications/ClamXav.app

- /Applications/HTTPScoop.app

- /Applications/Packet Peeper.app

Обратите внимание на вторую строку. Там значится среда разработки Xcode, таким образом, разработчики автоматически оказываются вне зоны риска.

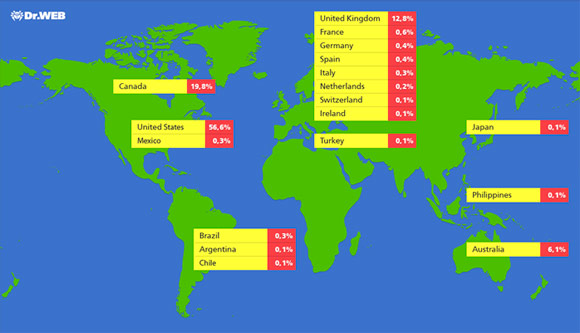

16 марта злоумышленники в очередной раз модицифицировали троянца — с тех пор он использует новый эксплоит, тогда как Apple выпустила необходимую заплатку только позавчера! Отчасти благодаря этому ботнет насчитывает уже 600 тысяч компьютеров. В заголовке статьи — их распределение по миру в процентном соотношении.

То, что России там нет, не значит, что её нет вовсе. Финляндии мы тоже там не видим, а в ней, по сообщению аналитика Dr.Web Ивана Сорокина, находится 285 хостов. Ещё любопытные цифры: 274 хоста расположены в… Купертино. Помедлив с апдейтом, Apple подвергла опасности в том числе и саму себя.

Чтобы обезопаситься, скачивайте обновление Java либо через системное «Обновление ПО…», либо по прямым ссылкам с сайта поддержки Apple:

Update: чтобы узнать, заражён ли ваш компьютер, последовательно запустите в Терминале (Программы > Утилиты > Терминал) следующую пару команд:

defaults read /Applications/Safari.app/Contents/Info LSEnvironment

defaults read ~/.MacOSX/environment DYLD_INSERT_LIBRARIES

Ответ на первую должен быть следующим:

The domain/default pair of (/Applications/Safari.app/Contents/Info, LSEnvironment) does not exist

На вторую — таким:

The domain/default pair of (/Users/[имя пользователя]/.MacOSX/environment, DYLD_INSERT_LIBRARIES) does not exist

Если же Терминал выдал что-то другое, следуйте подробным инструкциям по избавлению от троянца. Удачной охоты. [tuaw]

35 комментариев