Цифровые следы не так просто удалить. В большинстве случаев криминалисты всё равно найдут ваши данные. Порой даже физическое повреждение диска не помогает. Рассказываем, какими методами пользуются специалисты по форензике – компьютерной криминалистике.

Аппаратная часть

Обычно всё начинается с создания копии диска. Потому что если вдруг в процессе анализа что-то пойдёт не так, можно будет снять ещё одну копию. Или же сразу сделать несколько копий, если над данными работает группа специалистов.

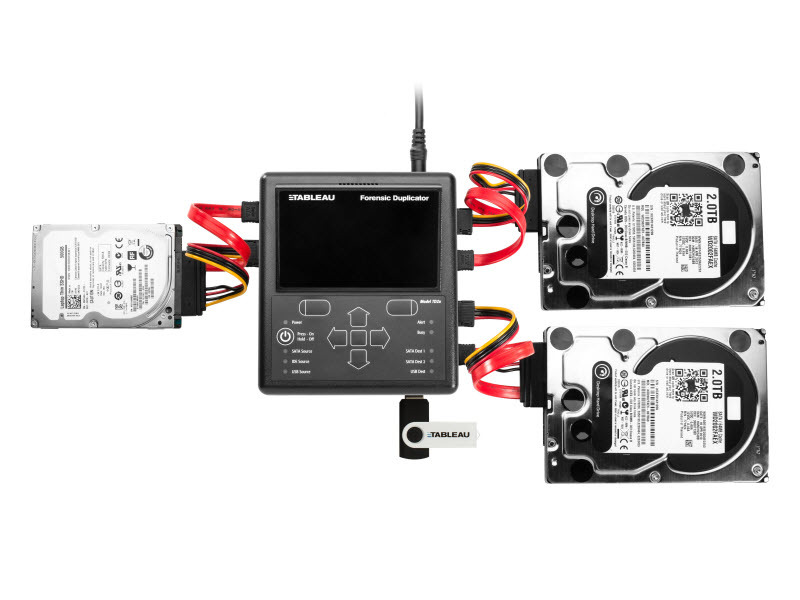

Для создания копий дисков используются системы двух типов:

- блокираторы записи (bridge), через которые носители подключают к компьютеру;

- дубликаторы записи (duplicator), которые умеют автономно создавать полные копии и образы дисков.

Блокираторы перехватывают команды записи от операционной системы и предотвращают их передачу на носитель информации. Они внушают системе, что устройство подключено в режиме «только чтение», а если это не удаётся, то просто сообщают об ошибках записи. Некоторые устройства используют встроенную память для кэширования записанных данных и делают вид, что данные на диске действительно изменились.

Конечно, такие системы недешевы. Например, блокиратор записи T35u обойдётся в 350 долларов, дубликатор Tableau TD2u – в 1600 долларов.

Программные инструменты

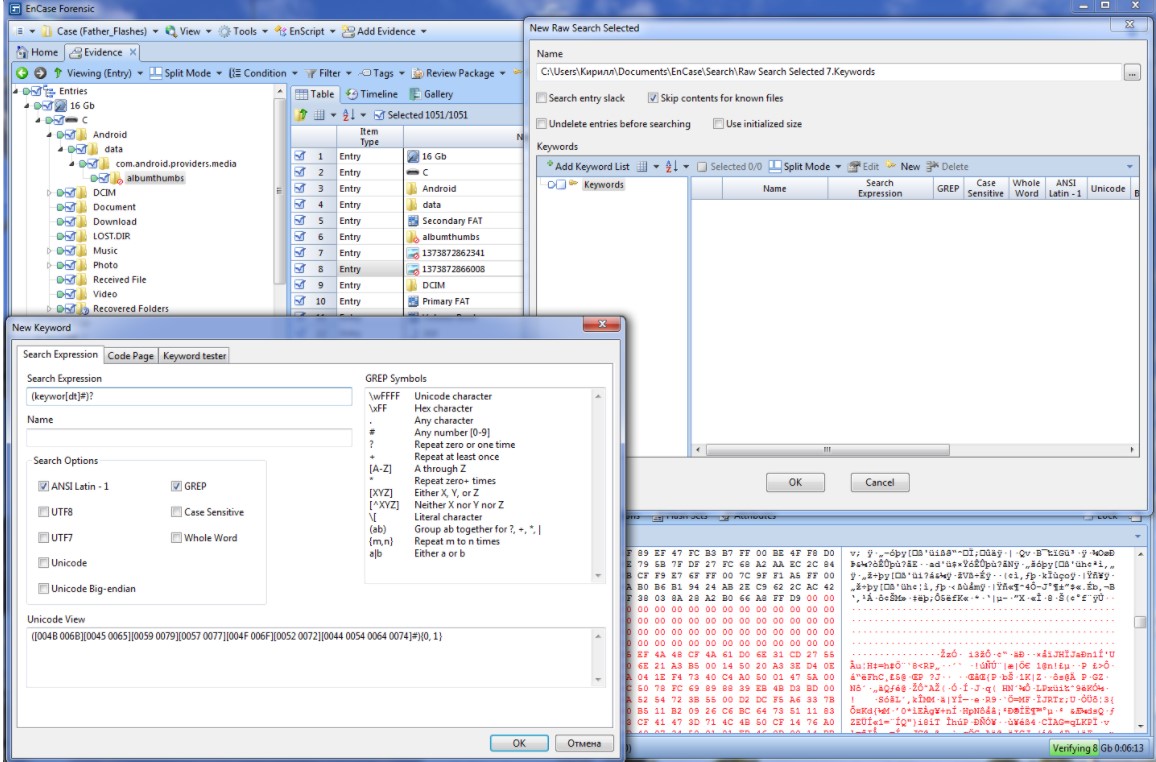

Среди профессиональных систем для анализа самая популярная, пожалуй, EnCase Forensic. Она позволяет анализировать большие объёмы данных, задавать поиск по ключевым словам, атрибутам и т. п.

EnCase Forensic создает точную побитовую копию всего диска или части данных, после этого верифицирует собранные улики, генерируя хэш MD5 файла собранных доказательств и снимая CRC-значения данных. Это даёт возможность гарантировать, что данные не были изменены, и в любой момент использовать их в виде доказательств в суде.

EnCase Forensic умеет восстанавливать файлы и разделы, искать удаленную информацию и журналы событий, сигнатуры файлов и значения хэша, анализировать составные файлы (архивы) и находить остатки информации в неразмеченном пространстве жесткого диска в встроенном HEX редакторе.

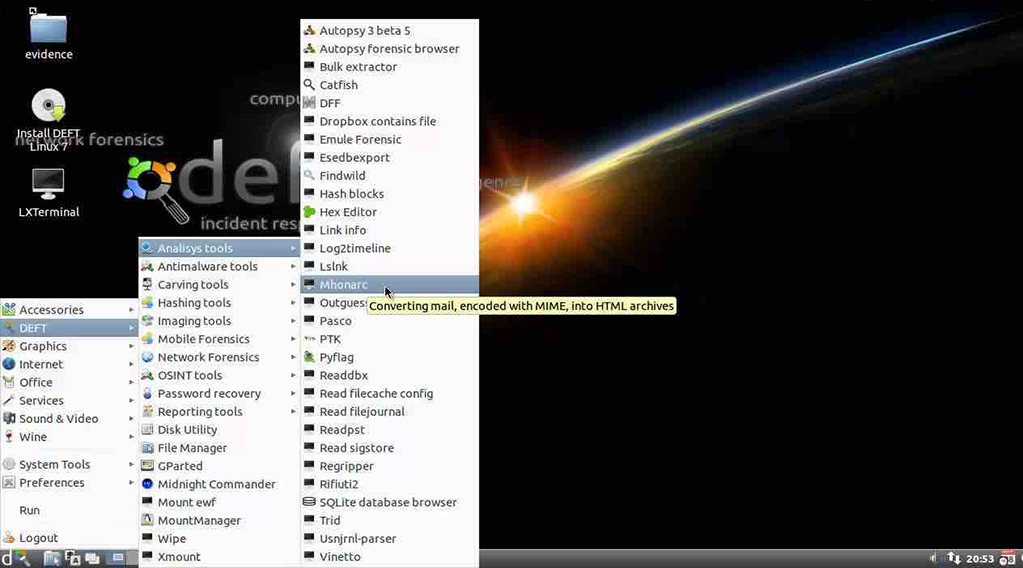

Другой удобный вариант – дистрибутив Digital Evidence & Forensics Toolkit: DEFT Linuix на платформе Lubuntu. Он позволяет находить и анализировать информацию на жестком диске и других носителях, включает систему поиска информации в кэше браузера, сетевые сканеры и утилиты для выявления руткитов.

Для снятия копий дисков обычно используют дистрибутивы вроде Rip Linux, DEFT Linux, CAINE, Paladin, Helix, Kali. Но обычно в них для полноценной работы нужно уметь работать с консолью. Это не всегда просто, потому что ошибки в командах могут привести к уничтожению улик.

Другой вариант – сборка Windows Forensic Environment (WinFE) с графическим интерфейсом. Она была создана сотрудником Microsoft, компьютерным криминалистом. Сборка основана на WinPE и работает аналогично Linux-дистрибутивам, которые не монтируют разделы в процессе загрузки. В системе есть основные инструменты анализа.

Что ищут криминалисты

Все доступные файлы

В том числе удалённые и частично перезаписанные. Даже так: особенно удалённые.

Первый и самый простой шаг для этого – общедоступные платные и бесплатные программы для восстановления данных, к примеру, R-Studio, RecoverMyFiles, DiskDigger или Photorec. Они найдут файлы, которые вы удалили. Но можно использовать и более специфичные варианты – к примеру, bstrings и т.д.

Кстати, информация о копиях может остаться и после дефрагментации, перемещения и т. п. Понятно, что просто Command + Option + Delete в macOS (или Shift + Delete в Windows) для окончательного удаления тем более недостаточно.

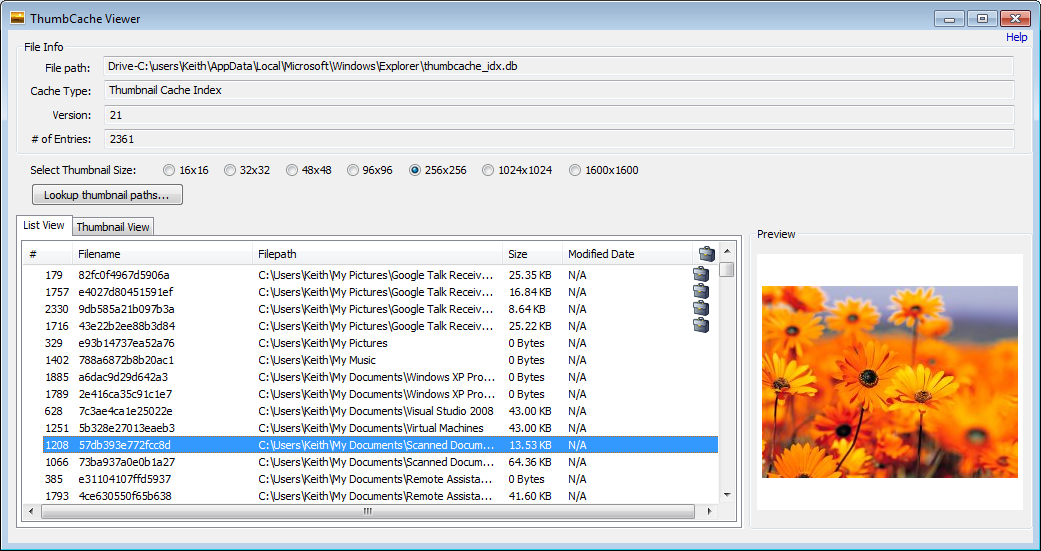

Следы сохранённых фото

Если вы удалили фото и даже несколько раз перезаписали область диска, в которой оно хранилось, шанс восстановить изображения есть. Например, Windows в каждой папке создаёт специальный скрытый файл Thumbs.db. Здесь сохраняются превью изображений из текущей папки в формате JPEG. И когда вы выбираете режим «Эскизы страниц» для отображения содержимого, картинки подгружаются как раз отсюда.

Конечно, восстановить файл в оригинальном качестве Thumbs.db не поможет. Но понять по превью, что изображено на фото, кто с кем сфотографирован и чем занимается, обычно можно.

Просмотреть содержимое Thumbs.db можно с помощью Thumbnail Cache Viewer. Программа Thumbs.db Viewer 2 дает больше возможностей, но она платная.

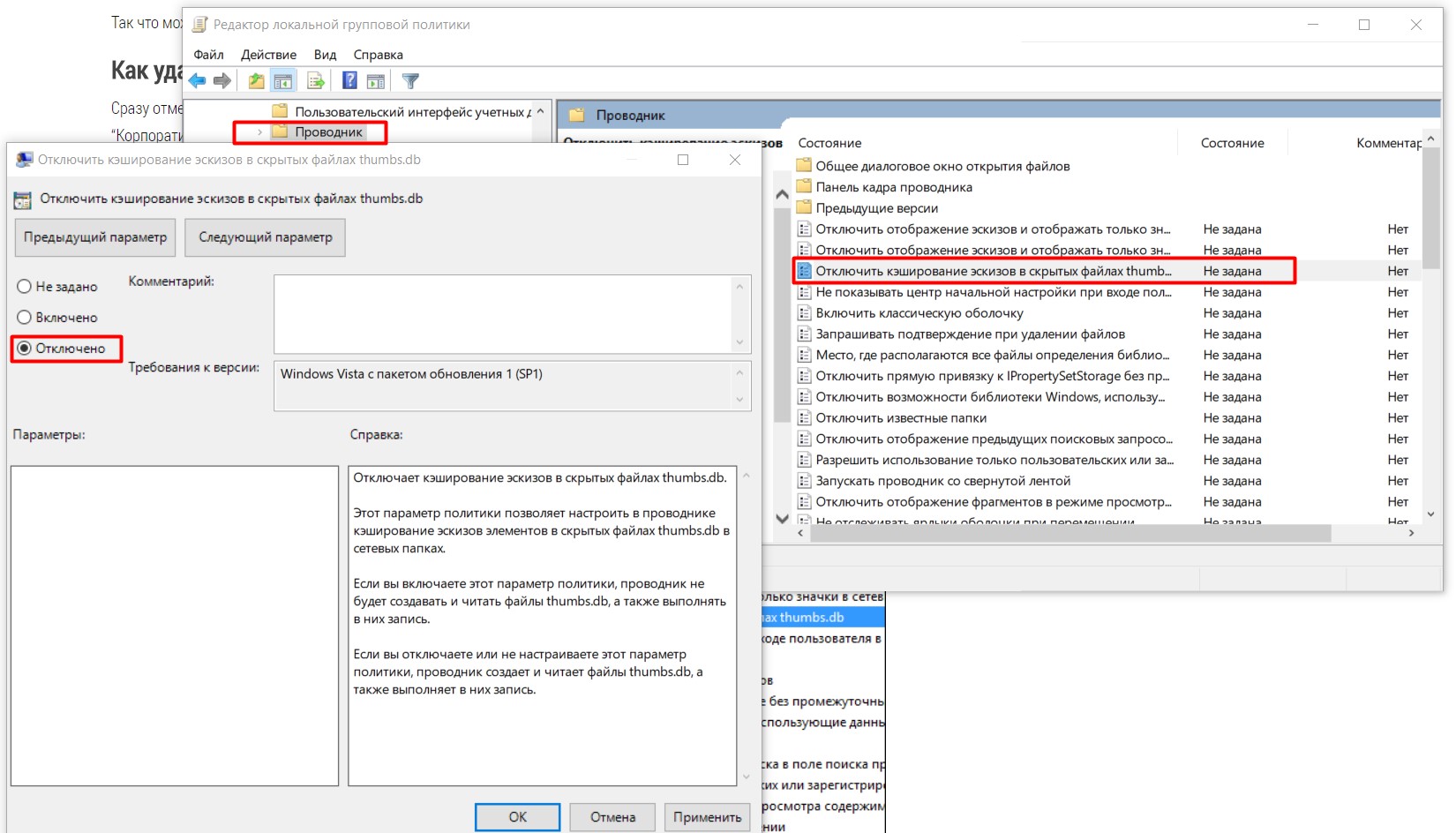

Чтобы не попасться в ловушку, нужно отключить кэширование эскизов в файлах Thumbs.db. В Windows 10 это делается так: «Выполнить» – запустить Редактор локальной групповой политики командой gpedit.msc – «Конфигурация пользователя» – «Административные шаблоны» – «Компоненты Windows» – «Проводник» – «Отключить кэширование эскизов в скрытых файлах thumbs.db».

Файл подкачки и своп памяти

Операционная система выполняет массу процедур, чтобы работать быстрее. К примеру, она пишет данные в реестр, временные папки и т. п. За счёт этого временные данные, связанные с файлом, отследить вручную довольно сложно.

В Windows есть файл подкачки pagefile.sys и своп памяти hiberfil.sys, который используется в режиме гибернации. Они лежат в корне диска с системой.

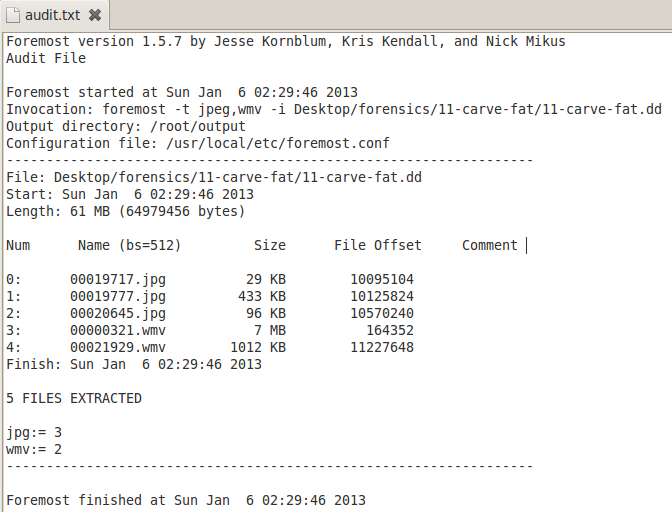

Операционная система не позволяет скопировать эти файлы. Но есть утилиты, которые позволяют получить данные из них. Например, есть утилита Foremost из сборки Kali Linux и аналогов. Она позволяет восстанавливать файлы по заголовкам и внутренней структуре.

Foremost запускается из консоли командой:

#foremost -i /mnt/hda1/pagefile.sys -o /root/Desktop/page_file -v -q

Первая директория – что будем восстанавливать, вторая – куда будем писать данные. Утилита создаёт папки под файлы различных типов и раскладывает в них найденное.

Другой вариант – утилита FTK Imager. В меню нужно выбрать File – Add Evidence Item и указать нужный диск, затем экспортировать файл через контекстное меню. Затем скачанный файл можно анализировать с помощью DiskDigger или PhotoRec.

Отметим, что в pagefile.sys и hiberfil.sys есть не только файлы, которые вы открывали с момента последней загрузки Windows. Данные могут лежать несколько недель или даже месяцев.

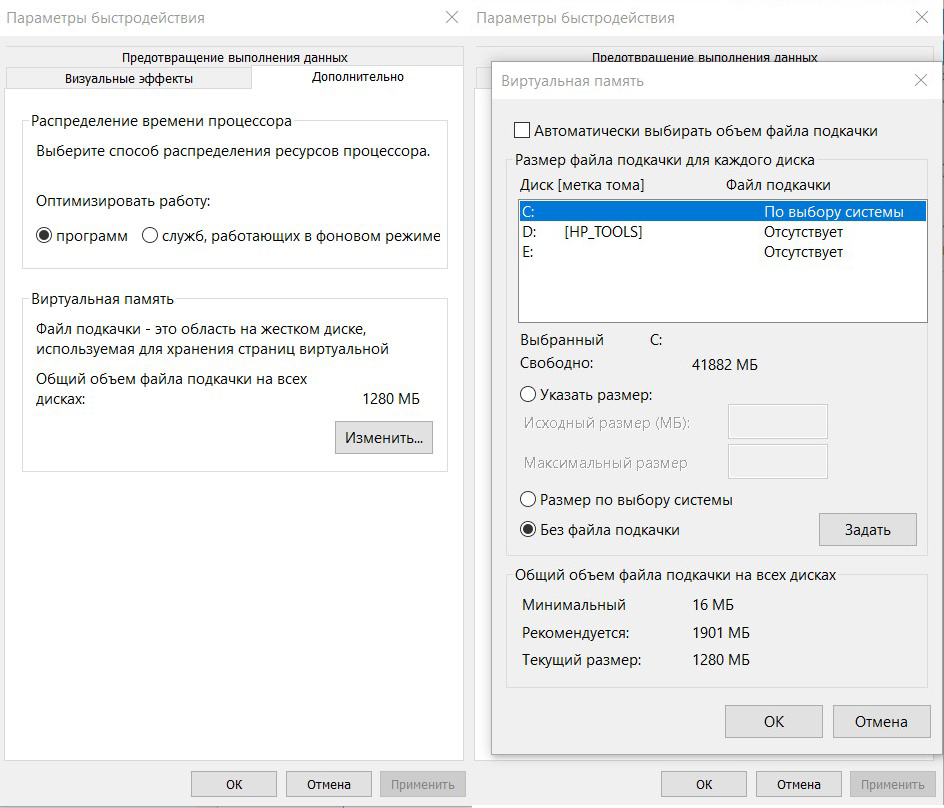

Отключить файл подкачки можно. В поиске введите «Настройка представления и производительность системы», перейдите к соответствующему разделу панели управления. Затем нажмите «Дополнительно» – «Изменить», снимите галочку «Автоматически выбирать объем файла подкачки», после этого выберите «Без файла подкачки». Система может тормозить, но враги ничего не найдут.

А если диск полностью затереть?

Теоретически даже в этом случае иногда остаётся возможность восстановить данные. Под полным затиранием диска мы понимаем перезапись всей поверхности нулями. Такая функция есть, например, у приложений Eraser, SDelete, Freeraser, Overwrite, Secure Delete, CCleaner и др.

Чаще всего затирания вполне достаточно. После этого данные на диске не обнаружат уже перечисленные DiskDigger, Photorec, Foremost и т.д.

Но есть методика магнитной микроскопии. Чувствительное оборудование позволяет определить состояние каждого бита на диске до перезаписи.

На самом деле эта методика крайне редко на практике даёт возможность восстановить файлы. Если хотя бы в 2-3% битов информация восстановится с ошибками, никакого смысла в процедуре не будет. Так что если речь идёт не о коротком текстовом пароле от кошелька с тысячей биткоинов, пробовать не стоит.

Кстати, в прошивку SSD обычно встраивают утилиты, которые выполняют самоочистку. Они запускаются автоматически после подачи питания или когда диск активно не используется, и затирают, изменяют или переносят файлы, которые система пометила как уничтоженные. Это делается для ускорения работы системы. А заодно и уничтожает улики.

С другой стороны, методы, изначально разработанные для HDD, на SSD могут не работать. Исследователи из Калифорнийского университета в Сан-Диего, показали, что после удаления утилитами для безопасного стирания на диске остаётся 67-75% данных якобы стёртых файлов.

Что ещё можно сделать

Смотря что вы хотите скрыть. Понятно, что если в офис нагрянут, быстро перезаписать весь жесткий диск нулями не получится. Физическое уничтожение контроллера тоже не всегда помогает – блины HDD можно переставить на другое «железо» и восстановить данные.

А вот если изменить атрибуты файла, например, дату и время создания, изменения и т. п., это часто делает улики недействительными. Для таких действий подходит утилита Timestomp. Простейший скрипт для изменения временных атрибутов:

for /R c:tools %i in (*) do timestomp.exe %i -z “monday 3/12/2009 10:00:00 pm”

Здесь ключ –m используется для изменения даты модификации, -a – времени доступа, -с – времени создания, -e – времени модификации в MFT, -z – всех четырёх параметров сразу. Дата задается в формате DayofWeek MonthDayYear HH:MM:SS [AM|PM]. Ещё один вариант дает ключ –b, который устанавливает атрибуты файлов такими, что программа EnCase, к примеру, их не видит. При этом вы не теряете доступа к данным.

Полезные ссылки

- DumpIt– создание дампа физической памяти Windows.

- Live RAM Capturer– создание дампа RAM, в том числе защищенный анти-отладочной или антидампинговой системой.

- FTK Imager– просмотр и клонирование носителей данных в Windows.

- FTK Imager CLI for Mac OS– консольная версия утилиты FTK Imager для mac

- EnCase Forensic Imager– утилита для создания доказательных файлов EnCase.

- EWF MetaEditorутилита для редактирования метаданных EWF (E01).

- Forensics Acquisition of Websites– браузер для захвата веб-страниц для проведения расследований.

- Mail Viewer– просмотр почты Outlook Express, Windows Mail/Windows Live Mail, базы данных сообщений Mozilla Thunderbird и отдельных файлов EML.

- bstrings– поиск в двоичных данных, умеет работать с регулярными выражениями.

- floss– утилита для автоматической деобфускации данных из двоичных файлов вредоносных программ.

- Defraser– поиск полных и частичных данных о мультимедийных файлах в нераспределенном пространстве.

- bulk_extractor— поиск e-mail, IP-адресов, телефонов в файлах на диске.

- Encryption Analyzer– анализ защищенных паролем и зашифрованных файлов.

- photorec— извлечение данных и файлов изображений.

- Forensic Image Viewer– получение данных из изображений.

- iPBA2– анализ резервных копий iOS.

- SAFT– поиск SMS, журналов звонков и контактов на Android-устройствах.

- KeeFarce— извлечение паролей KeePass из памяти.

- Rekall— анализ дампов RAM.

- volatility— анализ образов физической памяти.

- RecuperaBit— восстановление NTFS-данных.

- python-ntfs— анализ NTFS-данных.

- chrome-url-dumper— извлечение данных из Google Chrome.

- hindsight— анализ истории Google Chrome/Chromium.

Выводы

Delete не удаляет файлы полностью. Если есть риск, что удалённые файлы кто-то захочет увидеть, стоит затереть носитель – забить нулями пустое место. Возможность восстановить данные после этого скорее теоретическая. Кроме того, помогает изменять атрибуты файлов, чтобы запутать следы. Но лучше просто не давать поводов для проверки.

11 комментариев